Cara kerja

protokol ARP yang mengirim pesan ARP requiest secara broadcast ke semua

komputer ternyata menimbulkan celah keamanan. Di dalam preakteknya ternyata

siapapun dijaringan yang berada dalam satu broadcastdomain dapat merespon pesan

ARP broadcast tersebut meski isi pesan bukan di tujukan untuknya. Tidak hanya

itu siapapun di jaringan juga dapat mengirim ARP request dengan berpura-pura

menjadi salah satu host, namun dengan alamat fisik (MAC) yang di palsukan.

Malicious host melakukan hal tersebut dengan cara membuat paket (craftedpacket)

ARP palsu. Celah keamanan ini biasa dikenal dengan istilah ARP

spoofing/poisoning. MiTM (Man in The Middle) adalah serangan lanjutan yang di

mulai dari ARP spoofing/poisoning. Di dalam serangan MiTM, attacker akan

memposisikan dirinya di tengah-tengah komunikasi antara dua pihak. Seluruh

bentuk komunikasi akan melalui komputer attacker. Attacker akan dengan mudah

melakukan penyadapan (sniffing), memanipulasi paket(tampering), mengontrol

komunikasi dan semua serangan lainya yang di mungkinkan dari serangan MiTM ini.

Analisa sistem

keamanan arp spoofing dilakukan agar aplikasi atau sistem yang nantinya

dibangun tepat sesuai dengan yang ingin di capai. Dalam membangun sistem ini,

perlunya membangun diagram konteks aplikasi atau sistem sehingga nantinya dapat

diimplementasikan pada perancangan sistem.

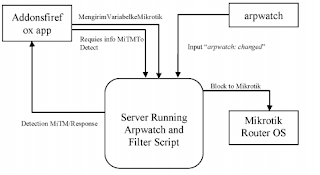

Diagram ini

menjelaskan seluruh input ke sistam atau output sistem sehingga dapat

memberikan gambaran tentang keseluruhan sistem. Server atau perangkat yang

digunakan sebagai firewall dapat di manfaatkan untuk membangun sistem ini.

Server atau firewall menjalankan arpwatch yang telah dikonfigurasikan serta

berjalan sesuai penjadwalan yang ditentukan. Arpwatch akan mencatat log

terjadinya serangan arp spoofing dalam jaringan serta mencatatnya ke dalam

logfile. Server atau firewall menjalankan script service arpwatch filter untuk

memfilter serangan dalam log file. Addons firefox menunggu respon dari server

untuk mendeteksi serangan. Setelah mendeteksi serangan, addons firefox dapat

melakukan drop out attacker dari action user. Server akan merespon action user

dan kemudian segera memberi instruksi pada Mikrotik untuk melakukan drop out

alamat mac attacker dari jaringan tersebut.

EmoticonEmoticon